¿En qué consiste un ataque tipo Phishing?

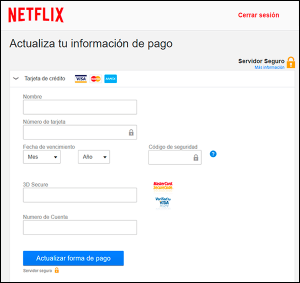

Los ataques Phishing o de suplantación de identidad, consisten en el que el atacante crea una web falsa, haciéndola pasar por una página web oficial, en la cual espera que la víctima engañada introduzca su información personal y así quedará guardada para que el ciberdelincuente pueda robar información a la víctima.

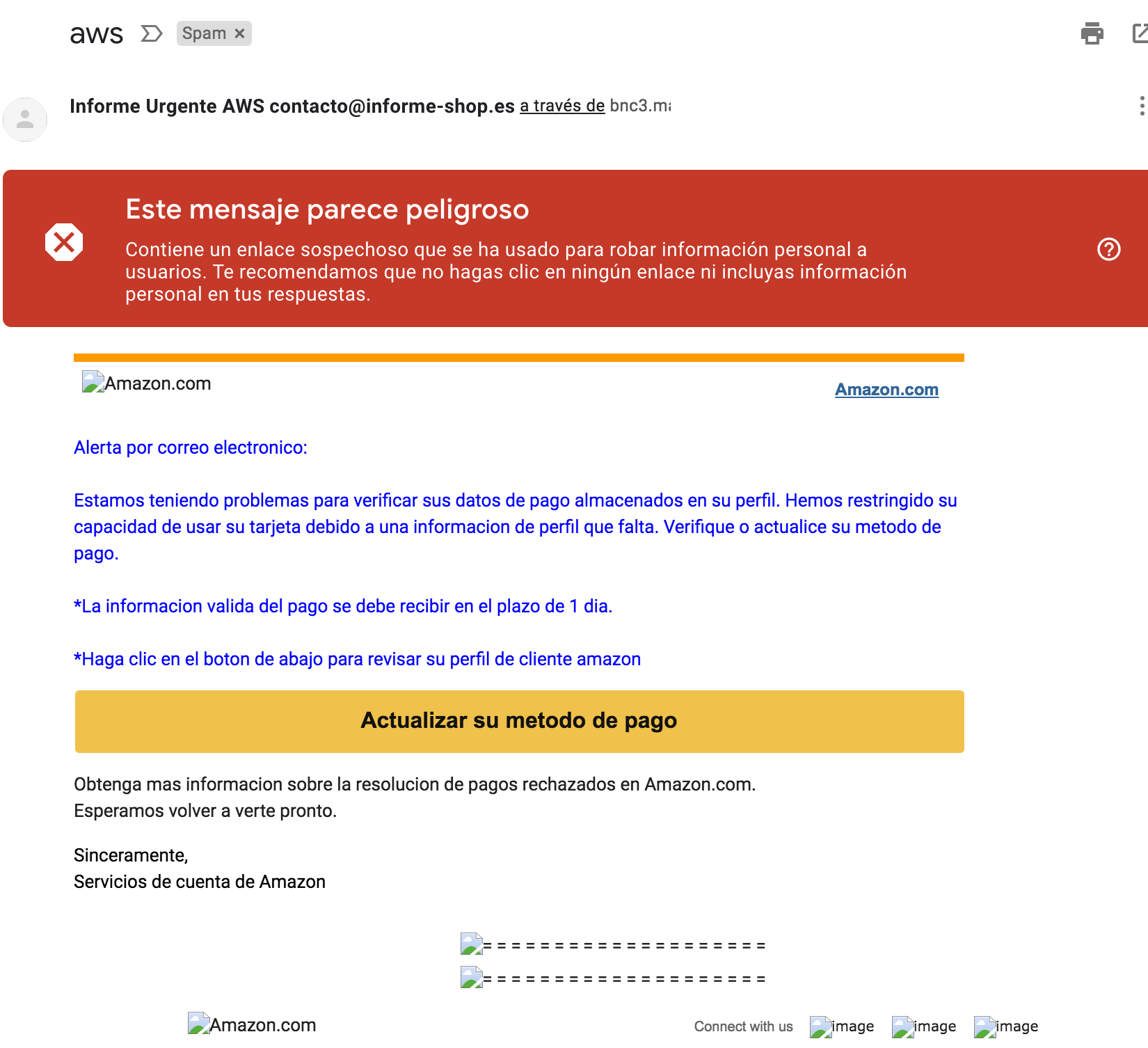

El objetivo de este delito es robar nuestros datos privados mediante la manipulación del correo electrónico, que previamente ha aportado la persona atacada.

La mayoría de los métodos del phishing utilizan la manipulación en el diseño de la dirección del email para lograr un enlace que parezca una ruta legítima de la organización, por la cual se hace pasar el impostor. Las urls manipuladas o el uso de sus dominios son algunas de las técnicas que utilizan los phishers. El objetivo es obtener las credenciales de acceso a nuestro banco, servicios online como netflix o redes sociales como Facebook. Una vez obtenidas las credenciales, los atacantes las utilizan para realizar todo tipo de estafas.

Principales ataques phishing

Además de las técnicas mencionadas anteriormente, existen otros métodos que usan los hackers profesionales para hacerse con tus datos más privados.

Phishing con Javascript

Ataque a la agencia tributaria

Entre los ataques más reconocidos en la sociedad española destaca el que sufrió la agencia tributaria, al servir de cebo para los hackers. Mediante esta maniobra, trataron de conseguir datos confidenciales y datos bancarios de los ciudadanos. Otros muy comunes son los intentos de hackear facebook y otras redes sociales.

Nuevas técnicas

Además de las técnicas mencionadas anteriormente, los hackers actualizan sus técnicas constantemente, siendo en la actualidad el phishing de nuestro teléfono móvil uno de sus principales objetivos. Whatsapp y otras apps de mensajería son utilizadas para realizar phishing, por lo que debemos estar atentios.

¿Cómo protegerse ante un ataque de estas características?

Para estar preparados ante posibles ciberataques de suplantación de identidad, existen unos sencillos consejos que nos harán estar más seguros cuando navegamos por internet.

- Evitar hacer caso al spam.

- Verificar siempre la URL de la página web.

- Tener nociones en materia del hacking ético

- Comprobar que la página web sea de un sitio de confianza.

- Hacer caso a los anuncios de peligro de nuestro navegador web.

- Desconfiar de los mensajes enviados por desconocidos en redes sociales.

- Identificar la legitimidad de los enlaces que nos pasan por whatsapp u otras apps de mensajería antes de pulsarlos.

- Cambiar la contraseña de forma regular y ponerla de manera compleja